Network and Information Security Directive (NIS2-RL): Unterschied zwischen den Versionen

CT (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

|||

| (10 dazwischenliegende Versionen von 3 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Infobox Rechtsakt (EU)|Typ=Richtlinie|Jahr=2022|Nummer=2555|Vertrag=EU|EWR=ja|Titel=Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union, zur Änderung der Verordnung (EU) Nr. 910/2014 und der Richtlinie (EU) 2018/1972 sowie zur Aufhebung der Richtlinie (EU) 2016/1148|Kurztitel=NIS-2-Richtlinie|Bezeichnung=NIS2-RL|Rechtsmaterie=Binnenmarkt, Cybersicherheit|Grundlage=AEUV, insbesondere {{Art.|114|AEUV|dejure|}}|Fundstelle=ABl L 2022/333, 80|Anzuwenden=17. Oktober 2024 (Umsetzung, Fristverletzung)|Gültig=umsetzung}} | <languages/> | ||

{{Infobox Rechtsakt (EU)|Typ=Richtlinie|Jahr=2022|Nummer=2555|Vertrag=EU|EWR=ja|Titel=Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union, zur Änderung der Verordnung (EU) Nr. 910/2014 und der Richtlinie (EU) 2018/1972 sowie zur Aufhebung der Richtlinie (EU) 2016/1148|Kurztitel=NIS-2-Richtlinie|Bezeichnung=NIS2-RL|Rechtsmaterie=Binnenmarkt, Cybersicherheit|Grundlage=AEUV, insbesondere {{Art.|114|AEUV|dejure|}} | |||

<translate><!--T:1--> | |||

|Fundstelle=ABl L 2022/333, 80|Anzuwenden=17. Oktober 2024 (Umsetzung, Fristverletzung)|Gültig=umsetzung}} | |||

== Kurzübersicht == | == Kurzübersicht == <!--T:2--> | ||

<!--T:3--> | |||

{| class="wikitable" | {| class="wikitable" | ||

!Ziele | !Ziele | ||

| Zeile 24: | Zeile 29: | ||

NIS2-RL fallen) beträgt das höchstmögliche Bußgeld mindestens 7 Mio. Euro oder 1,4 % des weltweiten Jahresumsatzes. | NIS2-RL fallen) beträgt das höchstmögliche Bußgeld mindestens 7 Mio. Euro oder 1,4 % des weltweiten Jahresumsatzes. | ||

<!--T:4--> | |||

Für beide gilt der jeweils höhere Betrag. | Für beide gilt der jeweils höhere Betrag. | ||

|- | |- | ||

| Zeile 39: | Zeile 45: | ||

|} | |} | ||

== Einführung == | == Einführung == <!--T:5--> | ||

<!--T:6--> | |||

Die Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union<ref>Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union, zur Änderung der Verordnung (EU) Nr. 910/2014 und der Richtlinie (EU) 2018/1972 sowie zur Aufhebung der Richtlinie (EU) 2016/1148, ABl L 333/80 vom 27.12.2022</ref> (kurz: „NIS2-RL“) ist die Nachfolgeregelung der ersten Cybersicherheitsrichtlinie der Europäischen Union<ref>''Richtlinie (EU) 2016/1148 des Europäischen Parlaments und des Rates vom 6. Juli 2016 über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union,'' ABl. L 194/1 vom 19. Juli 2016</ref> („NIS-RL“). | Die Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union<ref>Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates vom 14. Dezember 2022 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union, zur Änderung der Verordnung (EU) Nr. 910/2014 und der Richtlinie (EU) 2018/1972 sowie zur Aufhebung der Richtlinie (EU) 2016/1148, ABl L 333/80 vom 27.12.2022</ref> (kurz: „NIS2-RL“) ist die Nachfolgeregelung der ersten Cybersicherheitsrichtlinie der Europäischen Union<ref>''Richtlinie (EU) 2016/1148 des Europäischen Parlaments und des Rates vom 6. Juli 2016 über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union,'' ABl. L 194/1 vom 19. Juli 2016</ref> („NIS-RL“). | ||

Bereits durch die erste NIS-RL und deren nationale Umsetzung im NISG wurden bestimmte Unternehmen zu Cybersicherheitsmaßnahmen verpflichtet. Mit der Nachfolgeregelung, der NIS2-RL, wird der '''Anwendungsbereich''' deutlich erweitert, um auch große Teile der bisher nicht erfassten Unternehmen zu bedarfsgerechten Sicherheitsmaßnahmen zu verpflichten. Darüber hinaus werden insbesondere konkrete Vorgaben für ein '''Meldesystem''' bei Sicherheitsvorfällen gemacht und neue '''Haftungstatbestände''' geschaffen. Die NIS-RL wurde in Österreich im Netz- und Informationssystemsicherheitsgesetz (kurz: „NISG“) umgesetzt | <!--T:7--> | ||

Bereits durch die erste NIS-RL und deren nationale Umsetzung im NISG wurden bestimmte Unternehmen zu Cybersicherheitsmaßnahmen verpflichtet. Mit der Nachfolgeregelung, der NIS2-RL, wird der '''Anwendungsbereich''' deutlich erweitert, um auch große Teile der bisher nicht erfassten Unternehmen zu bedarfsgerechten Sicherheitsmaßnahmen zu verpflichten. Darüber hinaus werden insbesondere konkrete Vorgaben für ein '''Meldesystem''' bei Sicherheitsvorfällen gemacht und neue '''Haftungstatbestände''' geschaffen. Die NIS-RL wurde in Österreich im Netz- und Informationssystemsicherheitsgesetz (kurz: „NISG“) umgesetzt. <mark>Die Frist zur nationalen Umsetzung der NIS2-RL (17. Oktober 2024) wurde von Österreich nicht eingehalten. Ein erster Gesetzesentwurf (NISG 2024).<ref>Netz- und Informationssystemsicherheitsgesetz 2024 – NISG 2024; Telekommunikationsgesetz, Gesundheitstelematikgesetz, Änderung (326/ME) | |||

https://www.parlament.gv.at/gegenstand/XXVII/ME/326</ref> | <!--T:8--> | ||

https://www.parlament.gv.at/gegenstand/XXVII/ME/326</ref> fand im Juli 2024 im Nationalrat nicht die erforderliche Zweidrittelmehrheit, da er Verfassungsbestimmungen enthielt. Hauptgrund für die Absage der Opposition war die Ansiedelung der nationalen Cybersicherheitsbehörde beim Innenministerium.<ref>https://www.parlament.gv.at/aktuelles/pk/jahr_2024/pk0785</ref> Als Konsequenz der Verzögerung hat die Europäische Kommission ein Vertragsverletzungsverfahren gegen Österreich eingeleitet. Die Novellierung des NISG zur Umsetzung der NIS2-RL erfolgte nach weiteren Verhandlungen mit der erforderlichen Zweidrittelmehrheit durch Beschluss des Nationalrats im Dezember 2025 (NISG 2026)<ref>Netz- und Informationssystemsicherheitsgesetz 2026 – NISG 2026, Telekommunikationsgesetz 2021 und Gesundheitstelematikgesetz 2012 (126/BNR) | Parlament Österreich, https://www.parlament.gv.at/gegenstand/XXVIII/BNR/126</ref></mark> Daneben ist die Durchführungsverordnung (EU) 2024/2690<ref>Durchführungsverordnung (EU) 2024/2690 der Kommission vom 17. Oktober 2024 mit Durchführungsbestimmungen zur Richtlinie (EU) 2022/2555 im Hinblick auf die technischen und methodischen Anforderungen der Risikomanagementmaßnahmen im Bereich der Cybersicherheit und die Präzisierung der Fälle, in denen ein Sicherheitsvorfall in Bezug auf DNS-Diensteanbieter, TLD-Namenregister, Anbieter von Cloud-Computing-Diensten, Anbieter von Rechenzentrumsdiensten, Betreiber von Inhaltszustellnetzen, Anbieter verwalteter Dienste, Anbieter verwalteter Sicherheitsdienste, Anbieter von Online-Marktplätzen, Online-Suchmaschinen und Plattformen für Dienste sozialer Netzwerke und Vertrauensdiensteanbieter als erheblich gilt. | |||

https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=OJ:L_202402690</ref> beachtlich. | <!--T:9--> | ||

https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=OJ:L_202402690</ref> beachtlich. | |||

<mark>Im Vergleich zum Gesetzesvorschlag aus 2024 enthält das finale NISG 2026 in allen Punkten, welche die Rechte und Pflichten der betroffenen wesentlichen oder wichtigen Einrichtungen regeln, keine wesentlichen Änderungen mehr. Sofern Einrichtungen also bereits auf Basis des Entwurfs aus 2024 Vorbereitungshandlungen gesetzt haben, sind diese auch für die nunmehr final geltende Rechtslage unverändert nützlich. Der folgende Text basiert auf den Regelungsinhalten des Netz- und Informationssystemsicherheitsgesetz 2026 – NISG 2026, Telekommunikationsgesetz 2021 und Gesundheitstelematikgesetz 2012 (126/BNR)<ref>Bundesgesetz, mit dem das Bundesgesetz zur Gewährleistung eines hohen Cybersicherheitsniveaus von Netz- und Informationssystemen (Netz- und Informationssystemsicherheitsgesetz 2026 – NISG 2026) erlassen wird und das Telekommunikationsgesetz 2021 und das Gesundheitstelematikgesetz 2012 geändert werden.[https://www.parlament.gv.at/dokument/XXVIII/BNR/126/fnameorig_1729726.html 308 der Beilagen XXVIII. GP - Beschluss NR - Gesetzestext]</ref> - im Folgenden '''NISG'''), welches am 23.12.2025 im Bundesgesetzblatt kundgemacht wurde (BGBl. I Nr. 94/2025)<ref>Abrufbar im RIS unter https://www.ris.bka.gv.at/eli/bgbl/I/2025/94</ref> und am 1.10.2026 in Kraft tritt.</mark> | |||

<!--T:10--> | |||

Die NIS2-RL zielt darauf ab, eine robuste, dem risikobasierten Ansatz folgende '''Sicherheitsinfrastruktur''' für die EU zu schaffen. Der Fokus liegt nicht darauf, jedes Einzelgerät abzusichern, sondern die Resilienz wesentlicher und wichtiger Einrichtungen zu gewährleisten. | Die NIS2-RL zielt darauf ab, eine robuste, dem risikobasierten Ansatz folgende '''Sicherheitsinfrastruktur''' für die EU zu schaffen. Der Fokus liegt nicht darauf, jedes Einzelgerät abzusichern, sondern die Resilienz wesentlicher und wichtiger Einrichtungen zu gewährleisten. | ||

<!--T:11--> | |||

== Anwendungsbereich == | |||

<!--T:12--> | |||

=== NIS2 Richtlinie === | === NIS2-Richtlinie === | ||

==== Persönlicher / Sachlicher Anwendungsbereich ==== | <!--T:13--> | ||

==== Persönlicher/Sachlicher Anwendungsbereich ==== | |||

<!--T:14--> | |||

- | |||

<!--T:15--> | |||

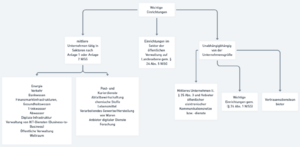

In den Anwendungsbereich können öffentliche oder private Einrichtungen fallen. Die NIS2-RL unterscheidet grundsätzlich zwischen dem '''größenabhängigen''' (Art 2 Abs 1 NIS2-RL) und dem '''größenunabhängigen''' (Art 2 Abs 3 NIS2-RL) Anwendungsbereich. | In den Anwendungsbereich können öffentliche oder private Einrichtungen fallen. Die NIS2-RL unterscheidet grundsätzlich zwischen dem '''größenabhängigen''' (Art 2 Abs 1 NIS2-RL) und dem '''größenunabhängigen''' (Art 2 Abs 3 NIS2-RL) Anwendungsbereich. | ||

====== Größenabhängiger Anwendungsbereich ====== | ====== Größenabhängiger Anwendungsbereich ====== <!--T:16--> | ||

<!--T:17--> | |||

Um den größenabhängigen Geltungsbereich zu definieren, setzt die NIS2-RL zunächst an der [[Special:MyLanguage/Size-Cap-Rule|Size-Cap-Rule]] an. | |||

<!--T:18--> | |||

Hiernach gilt die NIS2-RL für Einrichtungen | Hiernach gilt die NIS2-RL für Einrichtungen | ||

<!--T:19--> | |||

* welche mehr als 50 Mitarbeitende beschäftigen | * welche mehr als 50 Mitarbeitende beschäftigen | ||

* oder mehr als 10 Mio | * oder mehr als 10 Mio Euro Jahresumsatz<ref>Die Berechnung der Größenschwellen für Unternehmen nach der EU-Empfehlung 2003/361/EG ist nicht einfach. Sie berücksichtigt auch indirekte Verbindungen und Vertragsbeziehungen, wie bei verbundenen Unternehmen oder Tochtergesellschaften. Besonders bei großen Konzernen ist es ratsam, jeden Fall einzeln zu prüfen. Die Europäische Kommission hat zwar eine ausführliche Anleitung zur Berechnung veröffentlicht, aber es ist trotzdem empfehlenswert, professionelle rechtliche Beratung einzuholen. Dies gilt besonders für Unternehmen mit komplexen Strukturen, um zu klären, ob die NIS2-Richtlinie für sie gilt: https://op.europa.eu/de/publication-detail/-/publication/79c0ce87-f4dc-11e6-8a35-01aa75ed71a1</ref> erzielen. | ||

Kumulativ muss die Tätigkeit der Einrichtung in den '''Anhang I''' oder '''II''' der NIS2-RL | <!--T:20--> | ||

Kumulativ muss die Tätigkeit der Einrichtung in den '''Anhang I''' oder '''II''' der NIS2-RL fallen. | |||

<!--T:21--> | |||

* ''Anhang I'' nennt etwa folgende Einrichtungen: | * ''Anhang I'' nennt etwa folgende Einrichtungen: | ||

<!--T:22--> | |||

Energie | Verkehr | Bankwesen | Finanzmarktinfrastrukturen | Gesundheitswesen | Trinkwasser | Abwasser | Digitale Infrastruktur | Verwaltung von IKT-Diensten (Business-to-Business) | öffentliche Verwaltung | Weltraum | Energie | Verkehr | Bankwesen | Finanzmarktinfrastrukturen | Gesundheitswesen | Trinkwasser | Abwasser | Digitale Infrastruktur | Verwaltung von IKT-Diensten (Business-to-Business) | öffentliche Verwaltung | Weltraum | ||

<!--T:23--> | |||

* ''Anhang II nennt etwa folgende Einrichtungen:'' | * ''Anhang II nennt etwa folgende Einrichtungen:'' | ||

<!--T:24--> | |||

Post- und Kurierdienste | Abfallbewirtschaftung | Produktion, Herstellung und Handel mit chemischen Stoffen | Produktion, Verarbeitung und Vertrieb von Lebensmitteln | Verarbeitendes Gewerbe | Herstellung von Waren | Anbieter digitaler Dienste | Forschung | Post- und Kurierdienste | Abfallbewirtschaftung | Produktion, Herstellung und Handel mit chemischen Stoffen | Produktion, Verarbeitung und Vertrieb von Lebensmitteln | Verarbeitendes Gewerbe | Herstellung von Waren | Anbieter digitaler Dienste | Forschung | ||

====== Größenunabhängiger Anwendungsbereich ====== | ====== Größenunabhängiger Anwendungsbereich ====== <!--T:25--> | ||

Gemäß <abbr>Art</abbr> 2 und <abbr>Art</abbr> 3 der NIS2-RL können Einrichtungen auch unabhängig von der Größe und der "Size-Cap-Rule" in den Anwendungsbereich der | |||

<!--T:26--> | |||

Gemäß <abbr>Art</abbr> 2 und <abbr>Art</abbr> 3 der NIS2-RL können Einrichtungen auch unabhängig von der Größe und der "Size-Cap-Rule" in den Anwendungsbereich der NIS2-RL fallen. | |||

<!--T:27--> | |||

Folgende Tätigkeiten sind hiervon umfasst: | Folgende Tätigkeiten sind hiervon umfasst: | ||

<!--T:28--> | |||

Gemäß Art 2 Abs 2 lit a NIS2-RL Dienste von; | Gemäß Art 2 Abs 2 lit a NIS2-RL Dienste von; | ||

<!--T:29--> | |||

* Anbietern von öffentlichen elektronischen Kommunikationsnetzen oder von öffentlich zugänglichen elektronischen Kommunikationsdiensten | * Anbietern von öffentlichen elektronischen Kommunikationsnetzen oder von öffentlich zugänglichen elektronischen Kommunikationsdiensten | ||

* Vertrauensdiensteanbietern | * Vertrauensdiensteanbietern | ||

* Namenregistern der Domäne oberster Stufe und Domänennamensystem-Diensteanbietern. | * Namenregistern der Domäne oberster Stufe und Domänennamensystem-Diensteanbietern. | ||

<!--T:30--> | |||

Gemäß Art 2 Abs 2 lit b bis f iVm Art 3 Abs 1 lit e NIS2-RL | Gemäß Art 2 Abs 2 lit b bis f iVm Art 3 Abs 1 lit e NIS2-RL | ||

<!--T:31--> | |||

* Dienste, welche die Aufrechterhaltung kritischer gesellschaftlicher oder wirtschaftlicher Tätigkeiten unerlässlich sind | * Dienste, welche die Aufrechterhaltung kritischer gesellschaftlicher oder wirtschaftlicher Tätigkeiten unerlässlich sind | ||

* Dienste, deren Störung sich wesentlich auf die öffentliche Ordnung, die öffentliche Sicherheit oder die öffentliche Gesundheit auswirken könnte | * Dienste, deren Störung sich wesentlich auf die öffentliche Ordnung, die öffentliche Sicherheit oder die öffentliche Gesundheit auswirken könnte | ||

| Zeile 97: | Zeile 133: | ||

Gemäß Art 2 Abs 3 und 4 NIS2-RL | Gemäß Art 2 Abs 3 und 4 NIS2-RL | ||

* Einrichtungen, welche nach der [[Critical Entities‘ Resilience Directive (CER)|Richtlinie für Resilienz kritischer Einrichtungen (CER-RL)]] als kritisch eingestuft wurden | <!--T:32--> | ||

* Einrichtungen, welche nach der [[Special:MyLanguage/Critical Entities‘ Resilience Directive (CER)|Richtlinie für Resilienz kritischer Einrichtungen (CER-RL)]] als kritisch eingestuft wurden | |||

* Domänennamenregistrierungsdienste | * Domänennamenregistrierungsdienste | ||

====== Wesentliche und Wichtige Einrichtungen ====== | ====== Wesentliche und Wichtige Einrichtungen ====== <!--T:33--> | ||

<!--T:34--> | |||

Im Anwendungsbereich der Richtlinie stehende Einrichtungen werden durch Art 3 NIS2-RL in wesentliche und wichtige Einrichtungen eingeteilt. | Im Anwendungsbereich der Richtlinie stehende Einrichtungen werden durch Art 3 NIS2-RL in wesentliche und wichtige Einrichtungen eingeteilt. | ||

<!--T:35--> | |||

'''Wesentliche''' '''Einrichtungen''' unterstehen einer proaktiven und reaktiven Aufsicht (<abbr>Art</abbr> 32 NIS2-RL). | '''Wesentliche''' '''Einrichtungen''' unterstehen einer proaktiven und reaktiven Aufsicht (<abbr>Art</abbr> 32 NIS2-RL). | ||

<!--T:36--> | |||

'''Wichtige Einrichtungen''' unterliegen nur einer reaktiven Aufsicht (<abbr>Art</abbr> 33 NIS2-RL).<ref>https://www.nis.gv.at/nis-2-richtlinie.html</ref> | '''Wichtige Einrichtungen''' unterliegen nur einer reaktiven Aufsicht (<abbr>Art</abbr> 33 NIS2-RL).<ref>https://www.nis.gv.at/nis-2-richtlinie.html</ref> | ||

<!--T:37--> | |||

Daneben gelten verschiedene Sanktionsregime. | Daneben gelten verschiedene Sanktionsregime. | ||

==== Territorialer Anwendungsbereich ==== | ==== Territorialer Anwendungsbereich ==== <!--T:38--> | ||

<!--T:39--> | |||

Einrichtungen, die in der EU ansässig sind oder ihre Dienste in der EU erbringen (Art 2 NIS2-RL). | Einrichtungen, die in der EU ansässig sind oder ihre Dienste in der EU erbringen (Art 2 NIS2-RL). | ||

=== | === <mark>Nationale Umsetzung (NISG)</mark> === <!--T:40--> | ||

</translate> | |||

[[Datei:Nis ii wichtige einrichtungen ri.png|mini|<translate><!--T:41--> Wichtige Einrichtungen - CC BY 4.0</translate>]] | |||

<translate> | |||

==== Persönlicher/Sachlicher Anwendungsbereich ==== <!--T:42--> | |||

<!--T:43--> | |||

Regelungsgegenstand des NISG sind gemäß § 2 NISG wesentliche und wichtige Einrichtungen in den definierten Sektoren. Die Sektoren entsprechen denen der NIS2-RL und werden durch die Definition von '''Teilsektoren''' in den Anlagen 1<ref>https://www.parlament.gv.at/dokument/XXVIII/I/308/imfname_1723249.pdf</ref> und 2<ref>https://www.parlament.gv.at/dokument/XXVIII/I/308/imfname_1723250.pdf</ref> zum NISG ergänzt. | |||

<!--T:44--> | |||

Eine "'''Einrichtung'''" iSd NISG ist gemäß § 3 <mark>Z</mark> 10 NISG "eine natürliche Person oder nach dem an ihrem Sitz geltenden nationalen Recht geschaffene und anerkannte juristische Person oder eingetragene Personengesellschaft, die in eigenem Namen Rechte ausüben und Pflichten unterliegen kann". | |||

<!--T:45--> | |||

Anstelle eines zweistufigen Vorgehens, wie es in Art 2 und 3 der NIS-2-Richtlinie vorgesehen ist, ist für die Einstufung als wesentliche oder wichtige Einrichtung nach diesem Bundesgesetz '''ausschließlich''' § 24 NISG maßgeblich. Auch hier wird unterschieden zwischen Anlagen, die erst ab einer bestimmten Größe in den Anwendungsbereich fallen, und solchen, bei denen dies nicht der Fall ist. | |||

====== Größenabhängiger Anwendungsbereich ====== <!--T:46--> | |||

</translate> | |||

[[Datei:Nis ii wesentliche einrichtungen ri.png|mini|Wesentliche Einrichtungen - CC BY 4.0]][[Special:MyLanguage/Großes oder mittleres Unternehmen iSd NISG|<translate><!--T:47--> Große oder mittlere Unternehmen</translate>]] | |||

<translate><!--T:48--> | |||

, die in den in den Anlagen 1 und 2 NISG genannten Sektoren tätig sind, gelten jedenfalls als wichtige Einrichtungen im Sinne des § 24 Abs 2 NISG. | |||

<!--T:49--> | |||

Eine '''Teilmenge''' dieser Einrichtungen wird in § 24 Abs 1 NISG als wesentliche Einrichtung qualifiziert. | Eine '''Teilmenge''' dieser Einrichtungen wird in § 24 Abs 1 NISG als wesentliche Einrichtung qualifiziert. | ||

Von der Möglichkeit, bei der Umsetzung der | <!--T:50--> | ||

Von der Möglichkeit, bei der Umsetzung der NIS2-RL die bisherigen „Betreiber wesentlicher Dienste“ pauschal als wesentliche Einrichtungen einzustufen, oder Gemeinden und Bildungseinrichtungen in den Anwendungsbereich aufzunehmen, wurde abgesehen.<ref>ErlRV 308 d.B. XXVIII. GP https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf</ref> | |||

====== Größenunabhängiger Anwendungsbereich ====== | ====== Größenunabhängiger Anwendungsbereich ====== <!--T:51--> | ||

<!--T:52--> | |||

Unabhängig von der Größe der Einrichtung gelten gemäß § 24 Abs 1 Z 1 NISG qualifizierte Vertrauensdiensteanbieter, Namenregister der Domäne oberster Stufe (TLD Namenregister), Domänennamensystem-Diensteanbieter, Einrichtungen im Sektor der öffentlichen Verwaltung auf Bundesebene, Einrichtungen, die von der Cybersicherheitsbehörde als wesentliche Einrichtung eingestuft wurden (§ 26 Abs 1 NISG) sowie Einrichtungen, die als kritische Einrichtungen iSd Richtlinie (EU) 2022/2557 ([[Special:MyLanguage/Critical Entities‘ Resilience Directive (CER)|CER-RL]]) ermittelt wurden, gelten als wesentliche Einrichtungen. | |||

<!--T:53--> | |||

Einrichtungen | Darüber hinaus <mark>fallen öffentliche Stellen unter die wesentlichen Einrichtungen, wenn sie die in § 24 Abs 3 NISG genannten Kriterien erfüllen</mark>. Vereinfacht <mark>zusammengefasst</mark> sind dies Bundes- und Landeseinrichtungen ohne gewerblichen Auftrag, deren Entscheidungen individuelle Rechte im grenzüberschreitenden Verkehr berühren. | ||

====== Ausnahmen ====== <!--T:54--> | |||

====== Abgrenzungen ====== | <!--T:55--> | ||

Einrichtungen welche aufgrund sektorspezifischer unionsrechtlicher Rechtsakte verpflichtet sind, entweder eigene Risikomanagementmaßnahmen zu ergreifen oder erhebliche Cybersicherheitsvorfälle zu melden, hiernach zumindest ein gleichwertiges Cybersicherheitsniveau gewährleisten müssen, und die Gleichwertigkeit per Verordnung festgestellt wurde (§ 27 NISG). Das könnte etwa auf Einrichtungen zutreffen welche der [[Special:MyLanguage/Digital Operational Resilienec Act (DORA)|DORA]] unterworfen sind. | |||

<!--T:56--> | |||

<mark>Einrichtungen im Sektor der öffentlichen Verwaltung, deren Wirkungsbereiche überwiegend die nationale Sicherheit einschließlich der militärischen Landesverteidigung, die öffentliche Sicherheit oder die Strafverfolgung umfassen, sowie Einrichtungen des Universitäts-, Hochschul- und Schulwesens, Einrichtungen der Gerichtsbarkeit einschließlich der kollegialen und monokratischen Justizverwaltung, Einrichtungen der Gesetzgebung einschließlich der Parlamentsdirektion, sowie die Österreichische Nationalbank, gelten nicht als wesentliche oder wichtige Einrichtungen (§ 24 Abs 6 NISG).</mark> | |||

====== Abgrenzungen ====== <!--T:57--> | |||

<!--T:58--> | |||

Einrichtungen, welche nicht unmittelbar in den Anwendungsbereich fallen, können im Rahmen vertraglicher Konstruktionen mit erfassten Einrichtungen zur Einhaltung der NIS2-RL verpflichtet werden. In diesen Fall sollte geprüft werden für welche Teile die Bestimmungen der so verpflichteten Einrichtung gelten sollten. | Einrichtungen, welche nicht unmittelbar in den Anwendungsbereich fallen, können im Rahmen vertraglicher Konstruktionen mit erfassten Einrichtungen zur Einhaltung der NIS2-RL verpflichtet werden. In diesen Fall sollte geprüft werden für welche Teile die Bestimmungen der so verpflichteten Einrichtung gelten sollten. | ||

==== Territorialer Anwendungsbereich ==== | ==== Territorialer Anwendungsbereich ==== <!--T:59--> | ||

<!--T:60--> | |||

Wesentliche und wichtige Einrichtungen sowie Einrichtungen, die Domänennamen-Registrierungsdienste erbringen, unterliegen den Bestimmungen dieses Hauptstücks nur hinsichtlich jener Niederlassungen, die sich in Österreich befinden (§ 28 NISG). | Wesentliche und wichtige Einrichtungen sowie Einrichtungen, die Domänennamen-Registrierungsdienste erbringen, unterliegen den Bestimmungen dieses Hauptstücks nur hinsichtlich jener Niederlassungen, die sich in Österreich befinden (§ 28 NISG). | ||

<!--T:61--> | |||

Abweichende Regelungen gelten für Anbieter öffentlicher Kommunikationsnetze, Anbieter öffentlich zugänglicher elektronischer Kommunikationsdienste, DNS-Diensteanbieter, TLD-Namenregister, Einrichtungen, die Domänennamen-Registrierungsdienste erbringen, Anbieter von Cloud-Computing-Diensten, Anbieter von Rechenzentrumsdiensten, Betreiber von Inhaltszustellnetzen, Anbieter von verwalteten Diensten, Anbieter von verwalteten Sicherheitsdiensten sowie Anbieter von Online-Marktplätzen, Online-Suchmaschinen oder Plattformen für Dienste sozialer Netzwerke. | Abweichende Regelungen gelten für Anbieter öffentlicher Kommunikationsnetze, Anbieter öffentlich zugänglicher elektronischer Kommunikationsdienste, DNS-Diensteanbieter, TLD-Namenregister, Einrichtungen, die Domänennamen-Registrierungsdienste erbringen, Anbieter von Cloud-Computing-Diensten, Anbieter von Rechenzentrumsdiensten, Betreiber von Inhaltszustellnetzen, Anbieter von verwalteten Diensten, Anbieter von verwalteten Sicherheitsdiensten sowie Anbieter von Online-Marktplätzen, Online-Suchmaschinen oder Plattformen für Dienste sozialer Netzwerke. | ||

<!--T:62--> | |||

Siehe im Detail § 28 NISG. | Siehe im Detail § 28 NISG. | ||

====== | ====== <mark>Zeitliche Dimension der Anwendbarkeit</mark> ====== <!--T:63--> | ||

Die NIS2-RL | |||

<!--T:64--> | |||

<mark>Die NIS2-RL wurde mit einiger Verspätung durch Kundmachung in Bundesgesetzblatt am 23.12.2025 in nationales österreichisches Recht umgesetzt. Ab dem 01.10.2026 tritt das Gesetz gemäߧ 51 NISG in Kraft. Wesentliche und wichtige Einrichtungen haben in der Folge 3 Monate (also bis 31.12.2026) Zeit, sich bei der Cybersicherheitsbehörde auf elektronischem Weg zu registrieren (§ 29 NISG). Außerdem müssen wesentliche und wichtige Einrichtungen gemäß § 33 NISG innerhalb von zwölf Monaten nach Eintritt der Registrierungspflicht, also bis spätestens 31.12.2027, der Cybersicherheitsbehörde Informationen hinsichtlich umgesetzter Risikomanagementmaßnahmen (§ 32 NISG), insbesondere betreffend die genutzten Netz- und Informationssysteme und die Sicherheit der Lieferketten sowie die Ergebnisse der durchgeführten Risikoanalyse, nach den Vorgaben der Cybersicherheitsbehörde in strukturierter Form übermitteln (Selbstdeklaration).</mark> | |||

== Zentrale Inhalte == | == Zentrale Inhalte == <!--T:65--> | ||

=== Risikomanagementmaßnahmen === | === Risikomanagementmaßnahmen === <!--T:66--> | ||

==== NIS2 Richtlinie ==== | ==== NIS2 Richtlinie ==== <!--T:67--> | ||

<!--T:68--> | |||

Bei der Regulierung von Risikomanagement-Maßnahmen wird ein risikobasierter Ansatz verfolgt, der die Verhältnismäßigkeit berücksichtigt.<ref>https://www.handelsverband.at/fileadmin/content/Presse_Publikationen/Presseaussendungen/2024/03_Mar/2024-03_HV_NIS2-Leitfaden_extra.pdf</ref> Das bedeutet, dass Unternehmen bei der Implementierung von Sicherheitsmaßnahmen folgende Faktoren beachten müssen: | Bei der Regulierung von Risikomanagement-Maßnahmen wird ein risikobasierter Ansatz verfolgt, der die Verhältnismäßigkeit berücksichtigt.<ref>https://www.handelsverband.at/fileadmin/content/Presse_Publikationen/Presseaussendungen/2024/03_Mar/2024-03_HV_NIS2-Leitfaden_extra.pdf</ref> Das bedeutet, dass Unternehmen bei der Implementierung von Sicherheitsmaßnahmen folgende Faktoren beachten müssen: | ||

<!--T:69--> | |||

* Den aktuellen Stand der Technik | * Den aktuellen Stand der Technik | ||

* Die Kosten für die Einrichtung der Maßnahmen | * Die Kosten für die Einrichtung der Maßnahmen | ||

| Zeile 164: | Zeile 239: | ||

* Weitere individuelle Faktoren | * Weitere individuelle Faktoren | ||

<!--T:70--> | |||

Die NIS2-RL definiert in Art 21 Absatz 2 zehn konkrete '''Maßnahmen und Mindeststandards''', deren Implementierung nationale Gesetzgeber fordern müssen. | |||

<!--T:71--> | |||

Diese umfassen: | Diese umfassen: | ||

<!--T:72--> | |||

* Richtlinien zur Risikoanalyse und Informationssystemsicherheit | * Richtlinien zur Risikoanalyse und Informationssystemsicherheit | ||

* Vorfallbehandlung | * Vorfallbehandlung | ||

| Zeile 182: | Zeile 259: | ||

* Gesicherte Authentifizierung und Kommunikation | * Gesicherte Authentifizierung und Kommunikation | ||

==== | ==== <mark>Nationale Umsetzung (NISG)</mark> ==== <!--T:73--> | ||

<!--T:74--> | |||

Mit § 32 NISG wird Art 21 NIS2-RL umgesetzt. | Mit § 32 NISG wird Art 21 NIS2-RL umgesetzt. | ||

<!--T:75--> | |||

<mark>§ 32 Abs 5 NISG ermächtigt die Cybersicherheitsbehörde, durch Verordnung nähere Anforderungen an die Risikomanagementmaßnahmen gemäß Abs. 4 festzulegen, und verweist im Übrigen auf die Durchführungsrechtsakte der Europäischen Kommission auf Grundlage des Art 21 NIS2-RL, die eine verfeinerte Liste an umzusetzenden Maßnahmen enthalten.</mark> Hierbei hat sicher der Gesetzgeber stark an Ausarbeitungen auf europäischer Ebene im Rahmen der [https://digital-strategy.ec.europa.eu/de/policies/nis-cooperation-group NIS-Kooperationsgruppe] angelehnt.<ref>326/ME XXVII. GP - Ministerialentwurf - Anlage_2 https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf S 33</ref> Gefordert werden organisatorische, technische und operative Maßnahmen.<ref>Als Beispiel für eine organisatorsiche Maßnahme nennen die Erwägungsgründe eine in Kraft gesetze Richtlinie. Unter einer technischen Maßnahme werden Firewalls verstanden, das Vorsehen einer fachkundigen Betriebsmannschaft ist eine operative Maßnahme. | |||

<!--T:76--> | |||

ErlRV, 308 d.B. XXVIII. GP https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf S 36.</ref> | |||

<!--T:77--> | |||

§ 32 Abs 2 NISG legt den betroffenen Einrichtungen auf, ein dem bestehenden Risiko angemessenes Sicherheitsniveau der Netz- und Informationssysteme zu gewährleisten, was den risikobasierten Ansatz bei der Umsetzung von Risikomanagementmaßnahmen unterstreicht. | § 32 Abs 2 NISG legt den betroffenen Einrichtungen auf, ein dem bestehenden Risiko angemessenes Sicherheitsniveau der Netz- und Informationssysteme zu gewährleisten, was den risikobasierten Ansatz bei der Umsetzung von Risikomanagementmaßnahmen unterstreicht. | ||

<!--T:78--> | |||

Bei der Umsetzung von Risikomanagementmaßnahmen sind zu berücksichtigen: | Bei der Umsetzung von Risikomanagementmaßnahmen sind zu berücksichtigen: | ||

* Der Stand der Technik (§ 32 Abs 2 | <!--T:79--> | ||

* Der Stand der Technik (§ 32 Abs 2 NISG) | |||

* Einschlägige nationale, europäische und internationale Normen (zB VO (EU) 1025/2012) | * Einschlägige nationale, europäische und internationale Normen (zB VO (EU) 1025/2012) | ||

* Best-Practices (bewährte Verfahren und Methoden) | * Best-Practices (bewährte Verfahren und Methoden) | ||

<!--T:80--> | |||

Die Kosten für die Umsetzung der Maßnahmen sollen in einem angemessenen Verhältnis zu den Risiken stehen, denen das betreffende Netz- und Informationssystem ausgesetzt ist (§ 32 Abs 2 Z 1 lit b NISG).<ref>326/ME XXVII. GP - Ministerialentwurf - Anlage_2 https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf S 34</ref> Es sollen keine unverhältnismäßigen finanziellen und administrativen Belastungen entstehen. | Die Kosten für die Umsetzung der Maßnahmen sollen in einem angemessenen Verhältnis zu den Risiken stehen, denen das betreffende Netz- und Informationssystem ausgesetzt ist (§ 32 Abs 2 Z 1 lit b NISG).<ref>326/ME XXVII. GP - Ministerialentwurf - Anlage_2 https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf S 34</ref> Es sollen keine unverhältnismäßigen finanziellen und administrativen Belastungen entstehen. | ||

Die Maßnahmen sollen auf einem gefahrenübergreifenden Ansatz beruhen und sowohl die '''Cybersicherheit''' als auch die '''physische Sicherheit''' berücksichtigen (§ 32 Abs | <!--T:81--> | ||

Die Maßnahmen sollen auf einem gefahrenübergreifenden Ansatz beruhen und sowohl die '''Cybersicherheit''' als auch die '''physische Sicherheit''' berücksichtigen (§ 32 <mark>Abs 4</mark> NISG). | |||

<!--T:82--> | |||

Dies umfasst: | Dies umfasst: | ||

<!--T:83--> | |||

* Schutz vor Systemfehlern, menschlichen Fehlern, böswilligen Handlungen und natürlichen Phänomenen | * Schutz vor Systemfehlern, menschlichen Fehlern, böswilligen Handlungen und natürlichen Phänomenen | ||

* Sicherheit des Personals | * Sicherheit des Personals | ||

* Angemessene Zugangskontrollkonzepte | * Angemessene Zugangskontrollkonzepte | ||

Besonderer Fokus liegt auf dem Risikomanagement in der Lieferkette (§ 32 Abs | <!--T:84--> | ||

Besonderer Fokus liegt auf dem Risikomanagement in der Lieferkette (§ 32 <mark>Abs 4 lit d NISG</mark>): | |||

<!--T:85--> | |||

* Bewertung von Schwachstellen bei Lieferanten und Anbietern | * Bewertung von Schwachstellen bei Lieferanten und Anbietern | ||

* Berücksichtigung der Gesamtqualität und Widerstandsfähigkeit von Produkten und Diensten | * Berücksichtigung der Gesamtqualität und Widerstandsfähigkeit von Produkten und Diensten | ||

* Überprüfung der Cybersicherheitsverfahren und Entwicklungsprozesse von Lieferanten | * Überprüfung der Cybersicherheitsverfahren und Entwicklungsprozesse von Lieferanten | ||

<!--T:86--> | |||

Einrichtungen müssen Risiken und Abhängigkeiten in Beziehungen zu Dienstleistern identifizieren, bewerten und behandeln. | Einrichtungen müssen Risiken und Abhängigkeiten in Beziehungen zu Dienstleistern identifizieren, bewerten und behandeln. | ||

Prüfgegenstand sind Produkte und Dienste unmittelbarer Lieferanten und Anbieter. Soweit ein Produkt oder Dienst stark auf Subdienstleistern aufbaut, müssen diese notwendigerweise auch in den Prüfumfang fallen. Die Regelungen sind sowohl bei der Auswahl neuer Lieferanten oder Dienstleister als auch bei bestehenden vertraglichen Vereinbarungen zu beachten.<ref> | <!--T:87--> | ||

Prüfgegenstand sind Produkte und Dienste unmittelbarer Lieferanten und Anbieter. Soweit ein Produkt oder Dienst stark auf Subdienstleistern aufbaut, müssen diese notwendigerweise auch in den Prüfumfang fallen. Die Regelungen sind sowohl bei der Auswahl neuer Lieferanten oder Dienstleister als auch bei bestehenden vertraglichen Vereinbarungen zu beachten.<mark><ref>308 d.B. XXVIII. GP - ErlRV<nowiki/>https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf S 37.</ref></mark> | |||

<!--T:88--> | |||

Einrichtungen können verpflichtet werden, der Cybersicherheitsbehörde eine Liste der implementierten Risikomanagementmaßnahmen zu übermitteln. Einrichtungen können verpflichtet werden, eine Prüfung durch eine unabhängige Stelle nachzuweisen, deren Prüfbericht durch ein Leitungsorgan zu zeichnen ist. Für wichtige Einrichtungen gilt dies nur unter bestimmten Voraussetzungen <mark>aufgrund einer Aufforderung durch die Cybersicherheitsbehörde (§ 33 NISG)</mark>. | |||

==== <mark>Durchführungsverordnung (EU) 2024/2690</mark> ==== | |||

<mark>Die Richtlinie (EU) 2022/2555 (NIS2-RL) wird durch die Durchführungsverordnung (EU) 2024/2690 der Kommission vom 17. Oktober 2024 in zwei Schlüsselbereichen präzisiert:</mark> | |||

===== <mark>Technische und methodische Anforderungen an das Risikomanagement</mark> ===== | |||

<mark>Die Verordnung legt detaillierte technische und methodische Mindestanforderungen für die Cybersicherheits-Risikomanagementmaßnahmen (Art. 21 Abs. 2 NIS2-RL) fest, die von den betroffenen Einrichtungen umzusetzen sind. Diese Konkretisierung ist wesentlich, um einen gemeinsamen hohen Sicherheitsstandard in der gesamten Union zu gewährleisten.</mark> | |||

<mark>Die Anforderungen umfassen unter anderem Vorgaben zu:</mark> | |||

<mark>Risikomanagement-Methodik (z. B. Identifizierung, Bewertung und Behandlung von Risiken).</mark> | |||

<mark>Festlegung von Sicherheitskonzepten (z. B. für Zugangs- und Zugriffskontrollen).</mark> | |||

<mark>Schutz des Umfelds und der physischen Sicherheit (z. B. gegen Bedrohungen des Umfelds).</mark> | |||

===== <mark>Präzisierung der "Erheblichkeit" von Sicherheitsvorfällen</mark> ===== | |||

<mark>Ein weiterer Schwerpunkt liegt in der Präzisierung der Kriterien, wann ein Sicherheitsvorfall als "erheblich" im Sinne der NIS2-RL gilt, was die Meldepflicht (Art. 23 NIS2-RL) auslöst.</mark> | |||

<mark>Diese Konkretisierung gilt sektorspezifisch, insbesondere für folgende Einrichtungen im Sektor Digitale Infrastruktur/Dienste:</mark> | |||

<mark>DNS-Diensteanbieter</mark> | |||

<mark>TLD-Namenregister</mark> | |||

<mark>Anbieter von Cloud-Computing-Diensten</mark> | |||

<mark>Anbieter von Rechenzentrumsdiensten</mark> | |||

<mark>Anbieter von Online-Marktplätzen, Online-Suchmaschinen und Plattformen für Dienste sozialer Netzwerke</mark> | |||

<mark>Vertrauensdiensteanbieter</mark> | |||

<mark>Die Verordnung definiert hierfür spezifische Schwellenwerte (z. B. basierend auf der Dauer des Dienstausfalls, der Anzahl der betroffenen Nutzer oder der verursachten wirtschaftlichen Verluste), ab denen ein Vorfall als erheblich gilt und somit unverzüglich an die zuständigen Stellen gemeldet werden muss.</mark> | |||

Die | |||

=== Governance-Verpflichtung und Haftung der Leitungsorgane === <!--T:89--> | |||

==== NIS2-Richtlinie ==== <!--T:90--> | |||

<!--T:91--> | |||

Die NIS2-RL führt spezifische Governance-Verpflichtungen ein, die sich auf die Leitungs- und Führungsebene beziehen und deren aktive Rolle unterstreicht. | |||

<!--T:92--> | |||

Zu den Hauptaspekten gehören: | Zu den Hauptaspekten gehören: | ||

<!--T:93--> | |||

* Verantwortlichkeit: Die Unternehmensleitung (zB Vorstand, Geschäftsführung) ist für die Billigung und Überwachung der Umsetzung von Risikomanagement-Verpflichtungen verantwortlich. | * Verantwortlichkeit: Die Unternehmensleitung (zB Vorstand, Geschäftsführung) ist für die Billigung und Überwachung der Umsetzung von Risikomanagement-Verpflichtungen verantwortlich. | ||

* Persönliche Haftung: Bei Verstößen gegen diese Verpflichtungen können Leitungsorgane persönlich zur Verantwortung gezogen werden. | * Persönliche Haftung: Bei Verstößen gegen diese Verpflichtungen können Leitungsorgane persönlich zur Verantwortung gezogen werden. | ||

| Zeile 232: | Zeile 364: | ||

* Präventiver Ansatz: Durch die Stärkung der Kompetenzen auf Leitungsebene soll Gefahren im Bereich der Cybersicherheit vorgebeugt werden. | * Präventiver Ansatz: Durch die Stärkung der Kompetenzen auf Leitungsebene soll Gefahren im Bereich der Cybersicherheit vorgebeugt werden. | ||

==== | ==== <mark>Nationale Umsetzung (NISG)</mark> ==== <!--T:94--> | ||

===== Begriff Leitungsorgan ===== | ===== Begriff Leitungsorgan ===== <!--T:95--> | ||

===== Pflichten des Leitungsorgans ===== | <!--T:96--> | ||

Der Begriff "Leitungsorgans" beschreibe eine oder mehrere natürliche Personen welche nach Gesetz, Satzung oder Vertrag zur Führung der Geschäfte einer Einrichtung oder innerhalb der Einrichtung zur Überwachung der Geschäftsführung berufen sind (<mark>§ 3 Z 11 NISG</mark>). Einrichtung und Leitungsorgan können eine Personeneinheit bilden, so etwa ein*e Bundesminister*in.<mark><ref>308 d.B. XXVIII. GP - ErlRV<nowiki/>https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf S 6</ref></mark> Die Definition zielt darauf ab, die tatsächliche Leitungs- und Geschäftsführungsebene zu erfassen (grundsätzlich Vorstand, Geschäftsführer*in oder Aufsichtsrat). Vertretungsbefugnis etabliert sohin kein Leitungsorgan.<mark><ref>308 d.B. XXVIII. GP - ErlRV [https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf] S 6.</ref></mark> | |||

===== Pflichten des Leitungsorgans ===== <!--T:97--> | |||

<!--T:98--> | |||

Das NISG legt den Leitungsorganen von wesentlichen und wichtigen Einrichtungen mehrere Pflichten auf: | Das NISG legt den Leitungsorganen von wesentlichen und wichtigen Einrichtungen mehrere Pflichten auf: | ||

* '''Implementierung von Maßnahmen''': Leitungsorgane müssen die Cybersicherheitsmaßnahmen ihrer Einrichtung | <!--T:99--> | ||

* '''Implementierung von Maßnahmen''': Leitungsorgane müssen die Cybersicherheitsmaßnahmen ihrer Einrichtung <mark>sicherstellen und beaufsichtigen (§ 31 Abs 1 NISG). Die Verletzung der Pflichten durch Leitungsorgane soll für diese persönlich keine Verwaltungsstrafe zur Folge haben, zumal sich die Verwaltungsstrafen ausschließlich gegen die Einrichtung selbst richten (siehe die Erläuterungen zu § 45<ref>308 d.B. XXVIII. GP - ErlRV [https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf] S48.</ref>). Eine Verletzung der Pflichten durch Leitungsorgane kann jedoch zu einer Schadenersatzpflicht führen, sofern die Voraussetzungen dafür erfüllt sind. Für eine allfällige Haftung ist daher vor allem die Frage relevant, ob das jeweilige Leitungsorgan sorgfaltswidrig gehandelt hat und diese Pflichtwidrigkeit für den eingetretenen Schaden letztlich ursächlich war.<ref>308 d.B. XXVIII. GP - ErlRV [https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf] S35.</ref></mark> | |||

* '''Aufsicht über die Umsetzung''': Leitungsorgane sind verpflichtet, die Umsetzung der Cybersicherheitsmaßnahmen zu beaufsichtigen. Sie müssen sicherstellen, dass die beschlossenen Maßnahmen effektiv implementiert und eingehalten werden.<ref> | <!--T:100--> | ||

* '''Aufsicht über die Umsetzung''': Leitungsorgane sind verpflichtet, die Umsetzung der Cybersicherheitsmaßnahmen zu beaufsichtigen. Sie müssen sicherstellen, dass die beschlossenen Maßnahmen effektiv implementiert und eingehalten werden.<mark><ref>308 d.B. XXVIII. GP - ErlRV https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf S 35.</ref></mark> Die Leitungsorgane müssen dafür Sorge tragen, dass Cybersicherheitsmaßnahmen ihrer Einrichtung sohin regelmäßig geprüft und aktuell gehalten werden. Es liegt in der Verantwortung der Leitungsorgane, ausreichende Ressourcen für die Umsetzung der erforderlichen Cybersicherheitsmaßnahmen bereitzustellen. Dies umfasst sowohl finanzielle als auch personelle Ressourcen. Die Verantwortung für die Ressourcenbereitstellung wird dahingehend konkretisiert, dass Leitungsorgane einen detaillierten Plan für die Zuweisung von finanziellen und personellen Ressourcen zur Cybersicherheit erstellen und regelmäßig aktualisieren müssen. Die Leitungsorgane sind für die Überwachung und Steuerung der Cybersicherheitsrisiken ihrer Einrichtung verantwortlich. Sie müssen sicherstellen, dass angemessene Risikobeurteilungen durchgeführt und entsprechende Maßnahmen ergriffen werden. Die Risikomanagementpflicht wird dahingehend konkretisiert, dass Leitungsorgane eine umfassende und detaillierte Bewertung der Cybersicherheitsrisiken ihrer Einrichtung durchführen müssen. Dies beinhaltet die Identifizierung kritischer Systeme und Prozesse sowie die Einschätzung potenzieller Auswirkungen von Cybervorfällen. Die Leitungsorgane müssen aktiv in die Entwicklung und regelmäßige Überprüfung von Notfallplänen für Cybervorfälle eingebunden sein. Sie tragen die Verantwortung für die Genehmigung dieser Pläne und müssen sicherstellen, dass diese regelmäßig getestet werden. | |||

* '''Schulungen''': Leitungsorgane müssen an Schulungen zur Cybersicherheit teilnehmen, um sich Wissen und Fähigkeiten Bereich der Cybersicherheit anzueignen. Die Einrichtung hat dafür Sorge zu tragen, dass Mitarbeitende ausreichende Kenntnisse und Fähigkeiten zur Erkennung und Bewertung von Risiken sowie gegebenenfalls Managementpraktiken im Bereich der Cybersicherheit und deren Auswirkungen auf die von der Einrichtung erbrachten Dienste erwerben. | * '''Schulungen''': Leitungsorgane müssen an Schulungen zur Cybersicherheit teilnehmen, um sich Wissen und Fähigkeiten Bereich der Cybersicherheit anzueignen. Die Einrichtung hat dafür Sorge zu tragen, dass Mitarbeitende ausreichende Kenntnisse und Fähigkeiten zur Erkennung und Bewertung von Risiken sowie gegebenenfalls Managementpraktiken im Bereich der Cybersicherheit und deren Auswirkungen auf die von der Einrichtung erbrachten Dienste erwerben. | ||

* '''Rechenschaftspflicht''': Die Leitungsorgane tragen die Verantwortung für die Einhaltung der Cybersicherheitsverpflichtungen ihrer Einrichtung. Eine Verletzung dieser Pflichten hat die schadenersatzrechtliche Haftung für schuldhaft verursachten Schaden, der der Einrichtung dadurch entstanden ist, zur Folge,<ref> | * '''Rechenschaftspflicht''': Die Leitungsorgane tragen die Verantwortung für die Einhaltung der Cybersicherheitsverpflichtungen ihrer Einrichtung. Eine Verletzung dieser Pflichten hat die schadenersatzrechtliche Haftung für schuldhaft verursachten Schaden, der der Einrichtung dadurch entstanden ist, zur Folge,<mark><ref>308 d.B. XXVIII. GP - ErlRV [https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf] S35.</ref></mark> sofern nicht ohnehin eine Haftung nach dem Organhaftpflichtgesetz (OrgHG), BGBl 181/1967 besteht. | ||

* '''Ressourcenbereitstellung''': Durch diese Pflichten und Verantwortlichkeiten soll sichergestellt werden, dass Cybersicherheit als strategische Priorität auf höchster Managementebene verankert wird und die notwendige Aufmerksamkeit und Unterstützung erhält. | * '''Ressourcenbereitstellung''': Durch diese Pflichten und Verantwortlichkeiten soll sichergestellt werden, dass Cybersicherheit als strategische Priorität auf höchster Managementebene verankert wird und die notwendige Aufmerksamkeit und Unterstützung erhält. | ||

=== Meldeverpflichtungen === | === Meldeverpflichtungen === <!--T:101--> | ||

==== NIS2-Richtlinie ==== <!--T:102--> | |||

<!--T:103--> | |||

Die | Die NIS2-RL sieht verschiedene Meldepflichten für Sicherheitsvorfälle vor, die entweder 24 Stunden, 72 Stunden oder einen Monat betragen. Die Fristen sind grundsätzlich als Höchstfristen angelegt, in den meisten Fällen wird eine unverzügliche Meldung gefordert. | ||

<!--T:104--> | |||

* Innerhalb von '''24 Stunden''' nach Kenntnisnahme eines erheblichen Sicherheitsvorfalls muss eine Frühwarnung an die zuständige nationale Behörde erfolgen. Diese soll Informationen darüber enthalten, ob kriminelle Hintergründe vermutet werden oder grenzüberschreitende Auswirkungen zu befürchten sind. | * Innerhalb von '''24 Stunden''' nach Kenntnisnahme eines erheblichen Sicherheitsvorfalls muss eine Frühwarnung an die zuständige nationale Behörde erfolgen. Diese soll Informationen darüber enthalten, ob kriminelle Hintergründe vermutet werden oder grenzüberschreitende Auswirkungen zu befürchten sind. | ||

* Nach '''72 Stunden''' ist ein ausführlicherer Bericht fällig, der aktuelle Informationen, eine erste Bewertung, die Auswirkungen und gegebenenfalls Kompromittierungsindikatoren enthält. | * Nach '''72 Stunden''' ist ein ausführlicherer Bericht fällig, der aktuelle Informationen, eine erste Bewertung, die Auswirkungen und gegebenenfalls Kompromittierungsindikatoren enthält. | ||

| Zeile 257: | Zeile 398: | ||

Neben diesen Verpflichtungen zur Meldung besteht auch die Möglichkeit, in Bezug auf Sicherheitsvorfälle, Cyberbedrohungen und Beinahe-Vorfälle '''freiwillig Meldung''' an das CSIRT zu erstatten. Diese Option steht auch nicht wichtigen und nicht wesentlichen Einrichtungen zur Verfügung. Solche freiwilligen Meldungen können auch anonym erfolgen. | Neben diesen Verpflichtungen zur Meldung besteht auch die Möglichkeit, in Bezug auf Sicherheitsvorfälle, Cyberbedrohungen und Beinahe-Vorfälle '''freiwillig Meldung''' an das CSIRT zu erstatten. Diese Option steht auch nicht wichtigen und nicht wesentlichen Einrichtungen zur Verfügung. Solche freiwilligen Meldungen können auch anonym erfolgen. | ||

==== | ==== <mark>Nationale Umsetzung (NISG)</mark> ==== <!--T:105--> | ||

===== Meldung von Vorfällen an CSIRT ===== <!--T:106--> | |||

<!--T:107--> | |||

Meldepflichten werden durch §§ 34, 35, 37 NISG umgesetzt. | Meldepflichten werden durch §§ 34, 35, 37 NISG umgesetzt. | ||

§ 34 Abs 1 NISG regelt die grundsätzliche Pflicht wesentlicher und wichtiger Einrichtungen dem für sie zuständigen sektorenspezifischen CSIRT, andernfalls dem nationalen CSIRT, unverzüglich jeden erheblichen Cybersicherheitsvorfall (§ 35) zu melden. Eine [https://www.nis.gv.at/fragen-und-antworten/computer-notfallteams.html Liste der CSIRTS iSd NISG] unterhält aktuell das Bundeskanzleramt. | <!--T:108--> | ||

§ 34 Abs 1 NISG regelt die grundsätzliche Pflicht wesentlicher und wichtiger Einrichtungen dem für sie zuständigen sektorenspezifischen CSIRT, andernfalls dem nationalen CSIRT, unverzüglich jeden erheblichen Cybersicherheitsvorfall (§ 35 NISG) zu melden. Eine [https://www.nis.gv.at/fragen-und-antworten/computer-notfallteams.html Liste der CSIRTS iSd NISG] unterhält aktuell das Bundeskanzleramt. | |||

<!--T:109--> | |||

Die Meldung unverzüglich, spätestens jedoch '''binnen 24 Stunden''' als Frühwarnung erfolgen, gefolgt von einer detaillierteren Meldung '''innerhalb von 72 Stunden''' und einem Abschlussbericht innerhalb '''eines Monats''' nach der Meldung. Sofern einen Monats nach der Meldung der Cybersicherheitsvorfall noch andauert, ist der Abschlussbericht als Fortschrittsbericht zu formulieren und der Abschlussbericht einen Monat nach Bewältigung des Cybersicherheitsvorfalls zu übermitteln. | Die Meldung unverzüglich, spätestens jedoch '''binnen 24 Stunden''' als Frühwarnung erfolgen, gefolgt von einer detaillierteren Meldung '''innerhalb von 72 Stunden''' und einem Abschlussbericht innerhalb '''eines Monats''' nach der Meldung. Sofern einen Monats nach der Meldung der Cybersicherheitsvorfall noch andauert, ist der Abschlussbericht als Fortschrittsbericht zu formulieren und der Abschlussbericht einen Monat nach Bewältigung des Cybersicherheitsvorfalls zu übermitteln. | ||

====== Inhalte der Meldungen: ====== | ====== Inhalte der Meldungen: ====== <!--T:110--> | ||

<!--T:111--> | |||

* '''Frühwarnung''': Angabe ob der Verdacht besteht, dass der erhebliche Cybersicherheitsvorfall auf rechtswidrige und schuldhafte Handlungen zurückzuführen ist oder grenzüberschreitende Auswirkungen haben könnte | * '''Frühwarnung''': Angabe ob der Verdacht besteht, dass der erhebliche Cybersicherheitsvorfall auf rechtswidrige und schuldhafte Handlungen zurückzuführen ist oder grenzüberschreitende Auswirkungen haben könnte | ||

* '''Meldung''': Aktualisierung der Frühwarnung und erste Bewertung des erheblichen Cybersicherheitsvorfalls (Schweregrads und seiner Auswirkungen, sowie gegebenenfalls der Kompromittierungsindikatoren) | * '''Meldung''': Aktualisierung der Frühwarnung und erste Bewertung des erheblichen Cybersicherheitsvorfalls (Schweregrads und seiner Auswirkungen, sowie gegebenenfalls der Kompromittierungsindikatoren) | ||

* '''Abschlussbericht''': Ausführliche Beschreibung des Cybersicherheitsvorfalls, einschließlich seines Schweregrads und seiner Auswirkungen, Angaben zur Art der Bedrohung und zugrundeliegender Ursachen, die wahrscheinlich den Cybersicherheitsvorfall ausgelöst hat; Angaben zu den getroffenen und laufenden Abhilfemaßnahmen; gegebenenfalls die grenzüberschreitenden Auswirkungen des Cybersicherheitsvorfalls. | * '''Abschlussbericht''': Ausführliche Beschreibung des Cybersicherheitsvorfalls, einschließlich seines Schweregrads und seiner Auswirkungen, Angaben zur Art der Bedrohung und zugrundeliegender Ursachen, die wahrscheinlich den Cybersicherheitsvorfall ausgelöst hat; Angaben zu den getroffenen und laufenden Abhilfemaßnahmen; gegebenenfalls die grenzüberschreitenden Auswirkungen des Cybersicherheitsvorfalls. | ||

Weiterleitungen einer Alarmierung an den Betreiber stellt keine Meldung (freiwillig oder verpflichtend) eines Cybersicherheitsvorfalls iSd § 34 NISG dar.<ref> | <!--T:112--> | ||

Weiterleitungen einer Alarmierung an den Betreiber stellt keine Meldung (freiwillig oder verpflichtend) eines Cybersicherheitsvorfalls iSd § 34 NISG dar.<mark><ref>308 d.B. XXVIII. GP - ErlRV [https://www.parlament.gv.at/dokument/XXVII/ME/326/fname_1621121.pdf https://www.parlament.gv.at/dokument/XXVIII/I/308/fname_1723246.pdf] S22.</ref></mark> | |||

===== Meldung von Vorfällen an Betroffene ===== <!--T:113--> | |||

<!--T:114--> | |||

Soweit ein erheblicher Cybersicherheitsvorfall die Erbringung des jeweiligen Dienstes der betroffenen Einrichtung beeinträchtigt, unterrichtet die Einrichtung die Empfänger ihrer Dienste unverzüglich über diesen erheblichen Cybersicherheitsvorfall und teilt, soweit möglich, alle Maßnahmen oder Abhilfemaßnahmen mit, die diese Empfänger als Reaktion auf diese Bedrohung ergreifen können. | Soweit ein erheblicher Cybersicherheitsvorfall die Erbringung des jeweiligen Dienstes der betroffenen Einrichtung beeinträchtigt, unterrichtet die Einrichtung die Empfänger ihrer Dienste unverzüglich über diesen erheblichen Cybersicherheitsvorfall und teilt, soweit möglich, alle Maßnahmen oder Abhilfemaßnahmen mit, die diese Empfänger als Reaktion auf diese Bedrohung ergreifen können. | ||

====== Erheblicher Cybersicherheitsvorfall ====== | ====== Erheblicher Cybersicherheitsvorfall ====== <!--T:115--> | ||

<!--T:116--> | |||

Ein Cybersicherheitsvorfall gilt nach § 35 NISG als erheblich, wenn der Sicherheitsvorfall: | Ein Cybersicherheitsvorfall gilt nach § 35 NISG als erheblich, wenn der Sicherheitsvorfall: | ||

<!--T:117--> | |||

* Schwerwiegende Betriebsstörungen der erbrachten Dienste oder schwerwiegende finanzielle Verluste für die betreffende Einrichtung verursacht hat oder verursachen kann | * Schwerwiegende Betriebsstörungen der erbrachten Dienste oder schwerwiegende finanzielle Verluste für die betreffende Einrichtung verursacht hat oder verursachen kann | ||

<!--T:118--> | |||

'''oder''' | '''oder''' | ||

<!--T:119--> | |||

* andere natürliche oder juristische Personen durch erhebliche materielle oder immaterielle Schäden beeinträchtigt hat oder beeinträchtigen kann. Zudem sind die betroffenen Netz- und Informationssysteme und deren Bedeutung für die Erbringung der Dienste der jeweiligen Einrichtung, die Schwere und die technischen Merkmale der Cyberbedrohung und sämtliche zugrundeliegende Schwachstellen, die ausgenutzt werden, sowie die Erfahrungen der Einrichtung mit ähnlichen Vorfällen zu berücksichtigen. | * andere natürliche oder juristische Personen durch erhebliche materielle oder immaterielle Schäden beeinträchtigt hat oder beeinträchtigen kann. Zudem sind die betroffenen Netz- und Informationssysteme und deren Bedeutung für die Erbringung der Dienste der jeweiligen Einrichtung, die Schwere und die technischen Merkmale der Cyberbedrohung und sämtliche zugrundeliegende Schwachstellen, die ausgenutzt werden, sowie die Erfahrungen der Einrichtung mit ähnlichen Vorfällen zu berücksichtigen. | ||

<!--T:120--> | |||

Folgende weitere Kriterien sind in § 35 Abs 2 und 3 NISG beschrieben: | Folgende weitere Kriterien sind in § 35 Abs 2 und 3 NISG beschrieben: | ||

<!--T:121--> | |||

* Ausmaß der Abhängigkeit; | * Ausmaß der Abhängigkeit; | ||

* die möglichen Auswirkungen von Cybersicherheitsvorfälle; | * die möglichen Auswirkungen von Cybersicherheitsvorfälle; | ||

| Zeile 295: | Zeile 451: | ||

* Soweit vorhanden: Verordnung der*des Bundesminister(s)*in für Inneres kann weitere Kriterien normieren. | * Soweit vorhanden: Verordnung der*des Bundesminister(s)*in für Inneres kann weitere Kriterien normieren. | ||

<!--T:122--> | |||

Eine gewisse Auslegungshilfe bietet auch [https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=CELEX%3A32022L2555 ErwGr 101 NIS2-RL]. | Eine gewisse Auslegungshilfe bietet auch [https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=CELEX%3A32022L2555 ErwGr 101 NIS2-RL]. | ||

<!--T:123--> | |||

Daneben definiert die [https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=OJ:L_202402690 Durchführungsverordnung (EU) 2024/2690] für bestimmte Einrichtungen was als erheblicher Sicherheitsvorfall zu qualifizieren ist. | Daneben definiert die [https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=OJ:L_202402690 Durchführungsverordnung (EU) 2024/2690] für bestimmte Einrichtungen was als erheblicher Sicherheitsvorfall zu qualifizieren ist. | ||

== Fallbeispiel == | == Fallbeispiel == <!--T:124--> | ||

<!--T:125--> | |||

Das Unternehmen NisExperts AG ist ein Anbieter von IT-Diensten mit Sitz in der Steiermark, beschäftigt 66 Mitarbeitende und erzielt eine Jahresbilanzsumme von neun Millionen Euro. NisExperts AG betreibt mehrere Rechenzentren, in welchen die IT-Infrastruktur für mehrere österreichische Krankenhäuser und das Netzleitsystem eines wichtigen steirischen Netzbetreibers untergebracht ist. Freitagnachmittag um 16:00 Uhr registriert das Security Operations Center (SOC) von NisExperts AG eine ungewöhnlich hohe Anzahl von Anfragen, die gegen die Firewalls eines Rechenzentrums gerichtet sind. Nach einer Analyse stellt sich heraus, dass es sich um eine DDoS-Attacke (Distributed Denial of Service) handelt, die eine zentrale Plattform des Unternehmens ins Visier nimmt. | Das Unternehmen NisExperts AG ist ein Anbieter von IT-Diensten mit Sitz in der Steiermark, beschäftigt 66 Mitarbeitende und erzielt eine Jahresbilanzsumme von neun Millionen Euro. NisExperts AG betreibt mehrere Rechenzentren, in welchen die IT-Infrastruktur für mehrere österreichische Krankenhäuser und das Netzleitsystem eines wichtigen steirischen Netzbetreibers untergebracht ist. Freitagnachmittag um 16:00 Uhr registriert das Security Operations Center (SOC) von NisExperts AG eine ungewöhnlich hohe Anzahl von Anfragen, die gegen die Firewalls eines Rechenzentrums gerichtet sind. Nach einer Analyse stellt sich heraus, dass es sich um eine DDoS-Attacke (Distributed Denial of Service) handelt, die eine zentrale Plattform des Unternehmens ins Visier nimmt. | ||

<!--T:126--> | |||

Die Angreifer*innen setzen sogenannte Botnets ein, um die Ressourcen des Rechenzentrums zu überlasten. Trotz bestehender DDoS-Abwehrmaßnahmen gelingt es den Angreifer*innen, die Last zeitweise so hoch zu treiben, dass folgende Auswirkungen auftreten: | Die Angreifer*innen setzen sogenannte Botnets ein, um die Ressourcen des Rechenzentrums zu überlasten. Trotz bestehender DDoS-Abwehrmaßnahmen gelingt es den Angreifer*innen, die Last zeitweise so hoch zu treiben, dass folgende Auswirkungen auftreten: | ||

<!--T:127--> | |||

* Zwischen 17:00 Uhr und 20:00 Uhr kommt es zu wiederholten Ausfällen eines zentralen Zugriffsdienstes, der von Kunden genutzt wird, um Anwendungen in auszuführen. | * Zwischen 17:00 Uhr und 20:00 Uhr kommt es zu wiederholten Ausfällen eines zentralen Zugriffsdienstes, der von Kunden genutzt wird, um Anwendungen in auszuführen. | ||

* Kunden berichten von Verbindungsabbrüchen, langsamen Ladezeiten und der Unfähigkeit, kritische Daten zu verarbeiten und müssen Notfallpläne aktivieren. | * Kunden berichten von Verbindungsabbrüchen, langsamen Ladezeiten und der Unfähigkeit, kritische Daten zu verarbeiten und müssen Notfallpläne aktivieren. | ||

<!--T:128--> | |||

'''Anwendungsbereich:''' | '''Anwendungsbereich:''' | ||

Gemäß § 24 Abs 2 NISG gelten Einrichtungen welche ein mittleres Unternehmen das in einem Sektor mit hoher Kritikalität gemäß den Anlagen 1 und 2 zum NISG tätig ist betriben als wichtige Einrichtungen. Eine Einrichtung gilt gemäß § 25 NISG unter anderem als „mittleres Unternehmen“, wenn sie zumindest 50 Mitarbeitende beschäftigt. Die NisExperts AG beschäftigt mehr als 50 Mitarbeitende und ist in einem Sektor mit hoher Kritikalität (Digitale Infrastruktur - Rechenzentrumsdienste) gemäß | <!--T:129--> | ||

Gemäß § 24 Abs 2 NISG gelten Einrichtungen welche ein mittleres Unternehmen das in einem Sektor mit hoher Kritikalität gemäß den Anlagen 1 und 2 zum NISG tätig ist betriben als wichtige Einrichtungen. Eine Einrichtung gilt gemäß § 25 NISG unter anderem als „mittleres Unternehmen“, wenn sie zumindest 50 Mitarbeitende beschäftigt. Die NisExperts AG beschäftigt mehr als 50 Mitarbeitende und ist in einem Sektor mit hoher Kritikalität (Digitale Infrastruktur - Rechenzentrumsdienste) gemäß Z 8 Anlage 1 NISG tätig. Ob der Kund*innenstruktur könnte sich eine Störung des von der Einrichtung erbrachten Dienstes wesentlich auf die öffentliche Ordnung und die öffentliche Gesundheit auswirken, das bewirkt aber für sich keine Qualifizierung als "wesentliche Einrichtung". Die NisExperts AG ist sohin als wichtige Einrichtung iSd NISG zu qualifizieren. | |||

<!--T:130--> | |||

'''Meldung:''' | '''Meldung:''' | ||

Wichtige Einrichtungen haben gemäß § 34 NISG dem für sie zuständigen CSIRT, andernfalls dem nationalen CSIRT, unverzüglich jeden erheblichen Cybersicherheitsvorfall zu melden. Bei der Beurteilung, ob ein Cybersicherheitsvorfall als erheblich im Sinne des einzustufen ist, sind gemäß § 35 Abs 2 | <!--T:131--> | ||

Wichtige Einrichtungen haben gemäß § 34 NISG dem für sie zuständigen CSIRT, andernfalls dem nationalen CSIRT, unverzüglich jeden erheblichen Cybersicherheitsvorfall zu melden. Bei der Beurteilung, ob ein Cybersicherheitsvorfall als erheblich im Sinne des einzustufen ist, sind gemäß § 35 Abs 2 <mark>Z 2</mark> NISG unter anderem die möglichen Auswirkungen auf die öffentliche Ordnung und Sicherheit und die öffentliche Gesundheit oder die Gesundheit der Bevölkerung oder eines großen Personenkreises zu berücksichtigen. Da die NisExperts AG ein kritischer Dienstleister für mehrere Krankenhäuser und der Ausfall die Aktivierung von Notfallplänen bedingt hat liegt wohl ein erheblicher Sicherheitsvorfall iSd § 35 NISG vor. Gemäß Art 8 [https://eur-lex.europa.eu/legal-content/DE/TXT/?uri=OJ:L_202402690 Durchführungsverordnung (EU) 2024/2690] liegt ein erheblicher Sicherheitsvorfall dann vor, wenn Verfügbarkeit eines Rechenzentrumsdienstes eines vom Anbieter betriebenen Rechenzentrums ist für eine Dauer von mehr als einer Stunde eingeschränkt. Das liegt vor, weshalb jedenfalls ein erheblicher Sicherheitsvorfall vorliegt. In Ermangelung eines sektoralen CSIRT setzt NisExperts AG gemäß § 34 NISG folgende Meldungen an das nationale CSIRT (cert.at) ab. | |||

<!--T:132--> | |||

'''Erstmeldung innerhalb von 24 Stunden:''' | '''Erstmeldung innerhalb von 24 Stunden:''' | ||

<!--T:133--> | |||

* '''Inhalt:''' Beschreibung des Vorfalls, erste Bewertung der Auswirkungen auf Verfügbarkeit und Integrität, und die initial ergriffenen Maßnahmen. | * '''Inhalt:''' Beschreibung des Vorfalls, erste Bewertung der Auswirkungen auf Verfügbarkeit und Integrität, und die initial ergriffenen Maßnahmen. | ||

* '''Technische Details:''' Einschätzung der Angriffsart (DDoS), betroffene Systeme und die mögliche Angriffsquelle. | * '''Technische Details:''' Einschätzung der Angriffsart (DDoS), betroffene Systeme und die mögliche Angriffsquelle. | ||

<!--T:134--> | |||

'''Aktualisierung innerhalb von 72 Stunden:''' | '''Aktualisierung innerhalb von 72 Stunden:''' | ||

<!--T:135--> | |||

* '''Vertiefte Analyse:''' Klärung der Ursachen, präzise Darstellung der Schäden und der geplanten weiteren Schritte zur Eindämmung und Wiederherstellung. | * '''Vertiefte Analyse:''' Klärung der Ursachen, präzise Darstellung der Schäden und der geplanten weiteren Schritte zur Eindämmung und Wiederherstellung. | ||

* '''Bewertung der Auswirkungen:''' Spezifikation der Kundengruppen und ihrer Ausfälle. | * '''Bewertung der Auswirkungen:''' Spezifikation der Kundengruppen und ihrer Ausfälle. | ||

<!--T:136--> | |||

'''Abschlussbericht innerhalb eines Monats:''' | '''Abschlussbericht innerhalb eines Monats:''' | ||

<!--T:137--> | |||

* '''Ergebnisse:''' Dokumentation des gesamten Incident-Management-Prozesses. | * '''Ergebnisse:''' Dokumentation des gesamten Incident-Management-Prozesses. | ||

* '''Lessons Learned:''' Empfohlene Präventionsmaßnahmen und zukünftige Strategien. | * '''Lessons Learned:''' Empfohlene Präventionsmaßnahmen und zukünftige Strategien. | ||

== Synergien == | == Synergien == <!--T:138--> | ||

=== Meldepflichten === | === Meldepflichten === <!--T:139--> | ||

<!--T:140--> | |||

Die Meldepflichten der Datenschutz-Grundverordnung (DSGVO) und der NIS2-RL überschneiden sich, da beide Regelwerke Anforderungen an die Meldung von Sicherheitsvorfällen oder Datenschutzverletzungen enthalten, allerdings mit unterschiedlichen Schwerpunkten. Hier sind die wesentlichen Punkte, in denen sich die Meldepflichten beider Regelwerke überschneiden und voneinander unterscheiden: | |||

====== Art der betroffenen Daten ====== <!--T:141--> | |||

<!--T:142--> | |||

* DSGVO: Nur relevant, wenn personenbezogene Daten kompromittiert werden (zB unbefugter Zugriff, Verlust oder Diebstahl von Daten). | * DSGVO: Nur relevant, wenn personenbezogene Daten kompromittiert werden (zB unbefugter Zugriff, Verlust oder Diebstahl von Daten). | ||

* NIS2: Relevanz auch für Vorfälle, die die Verfügbarkeit, Integrität und Vertraulichkeit von Systemen betreffen, unabhängig davon, ob personenbezogene Daten betroffen sind. Es geht also um die Sicherstellung der allgemeinen IT-Sicherheit. | * NIS2-RL: Relevanz auch für Vorfälle, die die Verfügbarkeit, Integrität und Vertraulichkeit von Systemen betreffen, unabhängig davon, ob personenbezogene Daten betroffen sind. Es geht also um die Sicherstellung der allgemeinen IT-Sicherheit. | ||

====== Bedingungen für die Meldung ====== | ====== Bedingungen für die Meldung ====== <!--T:143--> | ||

<!--T:144--> | |||

* DSGVO: Eine Meldung ist erforderlich, wenn die Datenschutzverletzung ein Risiko für die Rechte und Freiheiten natürlicher Personen darstellt. | * DSGVO: Eine Meldung ist erforderlich, wenn die Datenschutzverletzung ein Risiko für die Rechte und Freiheiten natürlicher Personen darstellt. | ||

* NIS2: Meldepflichten gelten bei signifikanten Vorfällen, die wesentliche Auswirkungen auf die Bereitstellung essenzieller Dienste haben könnten. Die Beurteilung eines Vorfalls als signifikant erfolgt auf Basis von Faktoren wie der Anzahl betroffener Nutzer*innen, der Dauer des Vorfalls und des verursachten wirtschaftlichen Schadens. | * NIS2-RL: Meldepflichten gelten bei signifikanten Vorfällen, die wesentliche Auswirkungen auf die Bereitstellung essenzieller Dienste haben könnten. Die Beurteilung eines Vorfalls als signifikant erfolgt auf Basis von Faktoren wie der Anzahl betroffener Nutzer*innen, der Dauer des Vorfalls und des verursachten wirtschaftlichen Schadens. | ||

====== Überschneidungen ====== | ====== Überschneidungen ====== <!--T:145--> | ||

<!--T:146--> | |||

* Beide Regelwerke verlangen Meldungen bei Vorfällen, die die Vertraulichkeit, Integrität oder Verfügbarkeit betreffen. | * Beide Regelwerke verlangen Meldungen bei Vorfällen, die die Vertraulichkeit, Integrität oder Verfügbarkeit betreffen. | ||

* Bei Sicherheitsvorfällen, die sowohl IT-Systeme als auch personenbezogene Daten betreffen, kann eine doppelte Meldepflicht bestehen: einmal an die zuständige Datenschutzbehörde (DSGVO) und einmal an die Cybersicherheitsbehörde ( | * Bei Sicherheitsvorfällen, die sowohl IT-Systeme als auch personenbezogene Daten betreffen, kann eine doppelte Meldepflicht bestehen: einmal an die zuständige Datenschutzbehörde (DSGVO) und einmal an die Cybersicherheitsbehörde (NISG). | ||

* Bei Betreibern wesentlicher Dienste, die personenbezogene Daten verarbeiten, könnten somit Vorfälle unter beide Regelungen fallen, was bedeutet, dass sowohl die Datenschutzverletzung als auch der Sicherheitsvorfall gemeldet werden müssen. | * Bei Betreibern wesentlicher Dienste, die personenbezogene Daten verarbeiten, könnten somit Vorfälle unter beide Regelungen fallen, was bedeutet, dass sowohl die Datenschutzverletzung als auch der Sicherheitsvorfall gemeldet werden müssen. | ||

Die Meldepflichten der DSGVO und der NIS2 überschneiden sich in Fällen, in denen personenbezogene Daten durch Sicherheitsvorfälle gefährdet sind. | <!--T:147--> | ||

Die Meldepflichten der DSGVO und der NIS2-RL <mark>(des NISG)</mark> überschneiden sich in Fällen, in denen personenbezogene Daten durch Sicherheitsvorfälle gefährdet sind. | |||

=== Risikomanagement === | === Risikomanagement === <!--T:148--> | ||

<!--T:149--> | |||

Die Risikomanagementanforderungen der Datenschutz-Grundverordnung (DSGVO) und der NIS2-RL überschneiden sich in bestimmten Bereichen, insbesondere wenn es um den Schutz von Daten und IT-Systemen geht. Beide Regelwerke erfordern von Organisationen, dass sie Maßnahmen zum Schutz von Informationen und zur Risikominimierung implementieren, allerdings mit unterschiedlichen Schwerpunkten. Hier sind die wichtigsten Überschneidungen und Unterschiede der Risikomanagementanforderungen: | |||

<!--T:150--> | |||

* DSGVO: Der Fokus liegt auf dem Schutz personenbezogener Daten und den Rechten natürlicher Personen. Risikomanagement unter der DSGVO zielt darauf ab, das Risiko für die Rechte und Freiheiten von Einzelpersonen, die durch die Verarbeitung ihrer personenbezogenen Daten betroffen sind, zu minimieren. | * DSGVO: Der Fokus liegt auf dem Schutz personenbezogener Daten und den Rechten natürlicher Personen. Risikomanagement unter der DSGVO zielt darauf ab, das Risiko für die Rechte und Freiheiten von Einzelpersonen, die durch die Verarbeitung ihrer personenbezogenen Daten betroffen sind, zu minimieren. | ||

* NIS2: Die NIS2- | * NIS2-RL: Die NIS2-RL konzentriert sich auf die Cybersicherheit und den Schutz der Netz- und Informationssysteme in kritischen Sektoren (zB Energie, Gesundheit, Verkehr). Risikomanagement hier zielt darauf ab, die Resilienz von IT-Systemen und kritischen Infrastrukturen gegen Cyberbedrohungen zu stärken. | ||

====== Risikobasierter Ansatz ====== | ====== Risikobasierter Ansatz ====== <!--T:151--> | ||

<!--T:152--> | |||

Beide Regelwerke verlangen von den betroffenen Unternehmen, dass sie risikobasierte Ansätze verfolgen, um Sicherheitsmaßnahmen zu planen und umzusetzen. | Beide Regelwerke verlangen von den betroffenen Unternehmen, dass sie risikobasierte Ansätze verfolgen, um Sicherheitsmaßnahmen zu planen und umzusetzen. | ||

<!--T:153--> | |||

* DSGVO: Die DSGVO verpflichtet Unternehmen dazu, angemessene technische und organisatorische Maßnahmen zu ergreifen, die dem Risiko für die Rechte und Freiheiten natürlicher Personen angemessen sind. Dies bedeutet, dass Unternehmen die potenziellen Risiken für personenbezogene Daten bewerten und basierend darauf Schutzmaßnahmen wie Verschlüsselung, Pseudonymisierung, Zugriffskontrollen und Datensicherungen implementieren. (Art 24, 32 DSGVO) | * DSGVO: Die DSGVO verpflichtet Unternehmen dazu, angemessene technische und organisatorische Maßnahmen zu ergreifen, die dem Risiko für die Rechte und Freiheiten natürlicher Personen angemessen sind. Dies bedeutet, dass Unternehmen die potenziellen Risiken für personenbezogene Daten bewerten und basierend darauf Schutzmaßnahmen wie Verschlüsselung, Pseudonymisierung, Zugriffskontrollen und Datensicherungen implementieren. (Art 24, 32 DSGVO) | ||

* NIS2: NIS2 verlangt von Unternehmen, ein Risikomanagement für ihre Netz- und Informationssysteme zu betreiben, das sich an den potenziellen Cyberrisiken orientiert. Es geht um die Gewährleistung der Verfügbarkeit, Integrität und Vertraulichkeit von Systemen und Informationen. Organisationen müssen Maßnahmen wie Netzwerksicherheitskontrollen, Bedrohungserkennungssysteme und Notfallpläne implementieren. (Art 21 NIS2-RL) | * NIS2-RL: NIS2-RL verlangt von Unternehmen, ein Risikomanagement für ihre Netz- und Informationssysteme zu betreiben, das sich an den potenziellen Cyberrisiken orientiert. Es geht um die Gewährleistung der Verfügbarkeit, Integrität und Vertraulichkeit von Systemen und Informationen. Organisationen müssen Maßnahmen wie Netzwerksicherheitskontrollen, Bedrohungserkennungssysteme und Notfallpläne implementieren. (Art 21 NIS2-RL) | ||

====== Konkrete Sicherheitsmaßnahmen ====== | ====== Konkrete Sicherheitsmaßnahmen ====== <!--T:154--> | ||

<!--T:155--> | |||

* DSGVO: Die DSGVO fordert spezifische Sicherheitsmaßnahmen für den Schutz personenbezogener Daten, einschließlich der Pseudonymisierung und Verschlüsselung, und verlangt, dass Unternehmen Maßnahmen zur Wiederherstellung der Datenverfügbarkeit nach einem physischen oder technischen Vorfall haben (Art 32 DSGVO). Die Anforderungen zielen direkt auf den Schutz von personenbezogenen Daten ab. | * DSGVO: Die DSGVO fordert spezifische Sicherheitsmaßnahmen für den Schutz personenbezogener Daten, einschließlich der Pseudonymisierung und Verschlüsselung, und verlangt, dass Unternehmen Maßnahmen zur Wiederherstellung der Datenverfügbarkeit nach einem physischen oder technischen Vorfall haben (Art 32 DSGVO). Die Anforderungen zielen direkt auf den Schutz von personenbezogenen Daten ab. | ||

* NIS2: Die NIS2- | * NIS2: Die NIS2-RL legt Wert auf Cybersicherheitsmaßnahmen und operative Resilienz. Hierzu gehören Maßnahmen zur Sicherung der Netzwerk- und Informationssysteme gegen Bedrohungen, die Implementierung von Überwachungssystemen zur Bedrohungserkennung und die Sicherstellung von Redundanzen und Kontinuität der Dienste. Diese Maßnahmen sind breiter gefasst und betreffen nicht nur personenbezogene Daten, sondern die gesamte IT-Infrastruktur eines Unternehmens. | ||

====== Risikobewertung und Dokumentation ====== | ====== Risikobewertung und Dokumentation ====== <!--T:156--> | ||

<!--T:157--> | |||

* DSGVO: Unternehmen sind verpflichtet, eine Datenschutz-Folgenabschätzung (DSFA) durchzuführen, wenn die Datenverarbeitung voraussichtlich ein hohes Risiko für die Rechte und Freiheiten der betroffenen Personen darstellt. Dies umfasst eine detaillierte Bewertung der Risiken und die Implementierung von Maßnahmen zur Risikominimierung. (Art 35 DSGVO) | * DSGVO: Unternehmen sind verpflichtet, eine Datenschutz-Folgenabschätzung (DSFA) durchzuführen, wenn die Datenverarbeitung voraussichtlich ein hohes Risiko für die Rechte und Freiheiten der betroffenen Personen darstellt. Dies umfasst eine detaillierte Bewertung der Risiken und die Implementierung von Maßnahmen zur Risikominimierung. (Art 35 DSGVO) | ||

* NIS2: Organisationen müssen regelmäßig eine Risikobewertung ihrer Netz- und Informationssysteme durchführen, um potenzielle Cybersicherheitsrisiken zu identifizieren und entsprechend darauf zu reagieren. Diese Risikobewertungen müssen umfassender sein, da sie alle potenziellen Risiken für die kritischen IT-Infrastrukturen eines Unternehmens berücksichtigen. | * NIS2-RL: Organisationen müssen regelmäßig eine Risikobewertung ihrer Netz- und Informationssysteme durchführen, um potenzielle Cybersicherheitsrisiken zu identifizieren und entsprechend darauf zu reagieren. Diese Risikobewertungen müssen umfassender sein, da sie alle potenziellen Risiken für die kritischen IT-Infrastrukturen eines Unternehmens berücksichtigen. | ||

====== Betroffene Unternehmen ====== | ====== Betroffene Unternehmen ====== <!--T:158--> | ||

<!--T:159--> | |||

* DSGVO: Jedes Unternehmen, das personenbezogene Daten verarbeitet, ist verpflichtet, entsprechende Sicherheitsmaßnahmen und ein Risikomanagement zu implementieren. Hierbei handelt es sich um eine breite Anforderung, die nahezu alle Organisationen betrifft. | * DSGVO: Jedes Unternehmen, das personenbezogene Daten verarbeitet, ist verpflichtet, entsprechende Sicherheitsmaßnahmen und ein Risikomanagement zu implementieren. Hierbei handelt es sich um eine breite Anforderung, die nahezu alle Organisationen betrifft. | ||

* NIS2: Die NIS2- | * NIS2-RL: Die NIS2-RL gilt nur für Betreiber wesentlicher und wichtiger Dienste in kritischen Sektoren, wie Energieversorgung, Verkehr, Banken und Gesundheitswesen. Das Risikomanagement richtet sich hier primär an Organisationen, die für die Sicherheit von Infrastrukturen von großer Bedeutung verantwortlich sind. | ||

====== Technische und organisatorische Maßnahmen ====== | ====== Technische und organisatorische Maßnahmen ====== <!--T:160--> | ||

<!--T:161--> | |||

Beide Regelwerke fordern angemessene technische und organisatorische Maßnahmen, um Risiken zu minimieren, jedoch mit unterschiedlichen Schwerpunkten: | Beide Regelwerke fordern angemessene technische und organisatorische Maßnahmen, um Risiken zu minimieren, jedoch mit unterschiedlichen Schwerpunkten: | ||

<!--T:162--> | |||

* DSGVO: Der Fokus liegt auf dem Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von personenbezogenen Daten. Unternehmen müssen Maßnahmen ergreifen, um unbefugten Zugriff auf Daten zu verhindern, Datensicherheit sicherzustellen und Maßnahmen zur Datenwiederherstellung bei Zwischenfällen zu implementieren. | * DSGVO: Der Fokus liegt auf dem Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von personenbezogenen Daten. Unternehmen müssen Maßnahmen ergreifen, um unbefugten Zugriff auf Daten zu verhindern, Datensicherheit sicherzustellen und Maßnahmen zur Datenwiederherstellung bei Zwischenfällen zu implementieren. | ||

* NIS2: Hier liegt der Fokus auf dem Schutz der IT-Systeme selbst, mit besonderem Augenmerk auf der Gewährleistung der Dienstverfügbarkeit und der Widerstandsfähigkeit gegen Cyberangriffe. Dies beinhaltet auch regelmäßige Sicherheitsüberprüfungen, Schwachstellenmanagement und Notfallmaßnahmen. | * NIS2-RL: Hier liegt der Fokus auf dem Schutz der IT-Systeme selbst, mit besonderem Augenmerk auf der Gewährleistung der Dienstverfügbarkeit und der Widerstandsfähigkeit gegen Cyberangriffe. Dies beinhaltet auch regelmäßige Sicherheitsüberprüfungen, Schwachstellenmanagement und Notfallmaßnahmen. | ||

====== Überschneidungen ====== | ====== Überschneidungen ====== <!--T:163--> | ||

<!--T:164--> | |||

* Risikobewertung: Beide Regelungen verlangen eine risikobasierte Einschätzung und eine darauf basierende Umsetzung von Schutzmaßnahmen. Das Risikomanagement in beiden Fällen erfordert die Identifizierung potenzieller Bedrohungen und Schwachstellen sowie die Implementierung geeigneter Maßnahmen. | * Risikobewertung: Beide Regelungen verlangen eine risikobasierte Einschätzung und eine darauf basierende Umsetzung von Schutzmaßnahmen. Das Risikomanagement in beiden Fällen erfordert die Identifizierung potenzieller Bedrohungen und Schwachstellen sowie die Implementierung geeigneter Maßnahmen. | ||

* Sicherheitsmaßnahmen: Technische und organisatorische Maßnahmen zur Minimierung von Risiken für IT-Systeme und Datenverarbeitung sind in beiden Regelwerken gefordert, insbesondere Maßnahmen zur Gewährleistung von Vertraulichkeit, Integrität und Verfügbarkeit. | * Sicherheitsmaßnahmen: Technische und organisatorische Maßnahmen zur Minimierung von Risiken für IT-Systeme und Datenverarbeitung sind in beiden Regelwerken gefordert, insbesondere Maßnahmen zur Gewährleistung von Vertraulichkeit, Integrität und Verfügbarkeit. | ||